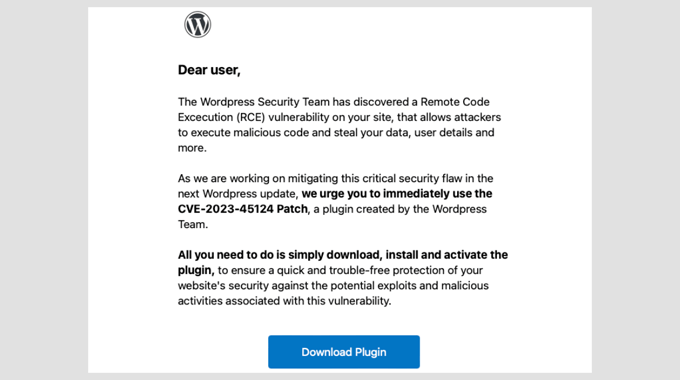

Imaginați-vă că vă deschideți inbox-ul și vedeți un e-mail urgent de la „Echipa de securitate WordPress”. Vă avertizează despre o vulnerabilitate gravă și vă îndeamnă să acționați rapid.

Panicați. Pierderea site-ului dvs. web ar putea însemna pierderea clienților, a veniturilor sau a anilor de muncă grea. Dar aici este șmecheria – acest e-mail nu este real. Este o înșelătorie menită să vă păcălească să faceți clic pe un link periculos.

Din păcate, e-mailurile false de securitate devin din ce în ce mai frecvente. Am analizat zeci de anteturi de phishing și am ajutat utilizatorii să recupereze site-uri unde ratele de livrare a trimiterilor au fost compromise de aceste înșelătorii.

În acest ghid, vă voi arăta cum să vă dați seama dacă un e-mail de securitate WordPress este real sau fals. Veți învăța semnele de avertizare la care să fiți atent și ce să faceți dacă primiți un e-mail suspect.

Rezumat rapid

Un e-mail legitim de securitate WordPress va veni întotdeauna de la un domeniu @wordpress.org, nu va include niciodată atașamente și nu vă va cere niciodată parola. Dacă primiți un e-mail suspect, nu faceți clic pe niciun link. În schimb, verificați afirmația verificând site-ul oficial de știri WordPress.org sau tabloul de bord al furnizorului dvs. de găzduire.

Cum funcționează aceste emailuri false de securitate WordPress

Escrocii devin mai inteligenți. Ei știu că proprietarii de site-uri se îngrijorează de securitate, așa că creează e-mailuri care par oficiale.

WordPress este cel mai popular creator de site-uri web și este, de asemenea, foarte sigur. Hackerilor rău intenționați le este greu să găsească vulnerabilități în codul WordPress, așa că recurg la phishing în schimb.

Phishing-ul este o tehnică de înșelăciune prin care atacatorii se prezintă ca surse de încredere pentru a vă fura informațiile sensibile. Aceste e-mailuri ar putea pretinde că sunt de la Echipa de Securitate WordPress, furnizorul dvs. de găzduire sau o companie de securitate bine-cunoscută.

Mesajul include de obicei:

- Un avertisment despre o vulnerabilitate pe site-ul dvs.

- O referință la o vulnerabilitate de securitate cu un nume precum „CVE-2025-45124”.

- O cerere urgentă de a acționa prin clic pe un link sau descărcarea unui patch de securitate.

Dar aici este șmecheria: linkul nu duce la WordPress.org. În schimb, duce la un site de phishing care arată real, dar este conceput pentru a vă fura credențialele de conectare. Unele e-mailuri vă cer, de asemenea, să instalați un plugin care conține malware.

Odată ce escrocii obțin acces la site-ul dvs., aceștia pot adăuga backdoor-uri, redirecționa vizitatorii către site-uri dăunătoare sau chiar vă pot bloca complet. De aceea este important să recunoașteți aceste e-mailuri false înainte de a fi prea târziu.

Cum să detectați un e-mail fals de securitate WordPress

Identificarea unui e-mail fals de securitate WordPress nu este întotdeauna ușoară. Unii escroci folosesc logo-uri, formatare profesională și termeni tehnici pentru a face mesajele lor să pară legitime.

Cu toate acestea, există anumite semne de avertizare ușor de identificat care trădează aceste înșelătorii. Iată cele mai comune dintre ele:

- Adresă de e-mail suspectă: Verificați cu atenție domeniul expeditorului. E-mailurile oficiale WordPress provin de la

@wordpress.org(domeniul principal) sau ocazional de la@wordpress.net. Orice alt domeniu este fals. - Limbaj urgent: Fraze precum „Acționați acum!” sau „Acțiune imediată necesară!” sunt concepute pentru a crea panică și a vă grăbi să faceți clic fără să vă gândiți.

- Greșeli gramaticale și formatare slabă: Multe e-mailuri de înșelăciune au greșeli de scriere, formulări stângace sau branding inconsistent. Comparați-le cu e-mailurile anterioare de la WordPress pentru claritate și ton.

- Linkuri care nu corespund destinației: Plasați cursorul peste orice link din e-mail (nu faceți clic!) pentru a vedea unde duce de fapt. Dacă nu indică spre

wordpress.org, nu faceți clic. - Atașamente neașteptate: WordPress nu trimite niciodată atașamente în e-mailurile de securitate. Dacă există un fișier atașat, este o înșelăciune.

- Solicitări de parole: WordPress nu vă va cere niciodată parola sau credențialele de conectare prin e-mail. Orice e-mail care solicită aceste informații este fals.

Am văzut toate aceste trucuri în acțiune. Un utilizator cu care am lucrat a făcut clic pe un link dintr-un e-mail fals și, fără să știe, și-a dezvăluit detaliile de conectare.

Site-ul lor a fost compromis în câteva ore, redirecționând vizitatorii către o pagină de phishing. Povești ca aceasta ne amintesc cât de important este să rămânem precauți și să verificăm fiecare detaliu.

Odată ce începeți să recunoașteți aceste semne de avertizare, vă veți simți mai încrezători în gestionarea e-mailurilor suspecte. Amintiți-vă, câteva secunde petrecute pentru verificare vă pot salva de zile sau chiar săptămâni de curățare a site-ului dvs.

Credeți că un email de securitate WordPress este real? Iată cum puteți afla cu siguranță

Uneori, chiar și cei mai precauți proprietari de site-uri ezită când văd un e-mail de securitate bine realizat. Escrocii devin mai buni la a face mesajele lor să pară reale.

Cu toate acestea, există întotdeauna o modalitate de a verifica autenticitatea înainte de a acționa. Iată cum abordez eu situația ori de câte ori primesc un e-mail legat de securitate:

1. Verificați sursele oficiale WordPress

WordPress publică notificări de securitate pe WordPress.org. Dacă un e-mail pretinde că există o vulnerabilitate critică, verificați mai întâi site-ul oficial.

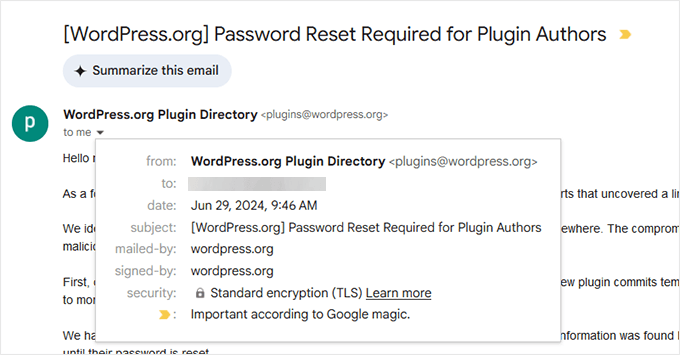

2. Verificați expeditorul e-mailului și informațiile semnate

E-mailurile oficiale WordPress vor fi întotdeauna trimise de pe domeniul WordPress.org. În unele cazuri, acestea pot proveni și de pe WordPress.net.

3. Comparați cu emailuri WordPress anterioare

Dacă ați primit anterior e-mailuri de securitate reale de la WordPress, verificați diferențele de ton, structură și branding. E-mailurile false au adesea formulări stângace, fonturi inconsistente sau spațiere incorectă.

4. Căutați o Notificare de Securitate Corespunzătoare de la Furnizorul dvs. de Găzduire

Companiile de găzduire WordPress de renume publică actualizări de securitate verificate pe site-urile lor, inclusiv:

- Bluehost

- SiteGround

- Hostinger

Dacă furnizorul dvs. de găzduire nu a menționat problema, e-mailul ar putea fi fals.

5. Plasați cursorul peste linkuri înainte de a face clic

Înainte de a face clic pe orice link, treceți cu mouse-ul peste el pentru a vedea unde duce. Dacă nu indică spre wordpress.org sau site-ul oficial al gazdei dvs., nu aveți încredere în el.

Hackerii folosesc adesea nume de domenii înșelătoare care arată ca un domeniu wordpress.org, dar nu sunt. De exemplu, un domeniu numit security-wordpress[.]org nu este un nume de domeniu oficial WordPress, dar unii utilizatori s-ar putea să nu observe acest lucru la timp.

6. Utilizați un plugin de securitate WordPress

Pluginuri precum Wordfence și Sucuri urmăresc vulnerabilitățile și trimit alerte de securitate reale. Dacă pluginul dvs. nu menționează vulnerabilitatea, este probabil o înșelătorie.

Odată, un utilizator ne-a trimis un e-mail de securitate care părea convingător. Menționa o vulnerabilitate a unui plugin, includea un număr CVE și chiar avea logo-ul WordPress.

Când am verificat WordPress.org, nu a existat nicio mențiune despre aceasta. O privire rapidă asupra antetului e-mailului a arătat că provine dintr-un domeniu suspect, confirmând că a fost o tentativă de phishing.

Acești pași rapizi de verificare vă pot ajuta să evitați să cădeți pradă înșelătoriilor. Dacă aveți vreodată îndoieli, așteptați și verificați. Alertele de securitate reale nu vor dispărea în câteva ore.

Ce să faci dacă primești un e-mail de securitate fals

Deci, ați observat un e-mail fals de securitate. Și acum?

Cel mai rău lucru pe care îl poți face este să intri în panică și să dai clic pe orice din email. În schimb, ia acești pași pentru a-ți proteja site-ul web și a raporta escrocheria.

🫸 Nu Faceți Clic pe Niciun Link

Chiar dacă e-mailul pare legitim, nu faceți niciodată clic pe linkuri și nu descărcați atașamente. Dacă ați făcut deja clic, schimbați-vă parola WordPress imediat.

🕵️ Verificați-vă site-ul pentru activități suspecte

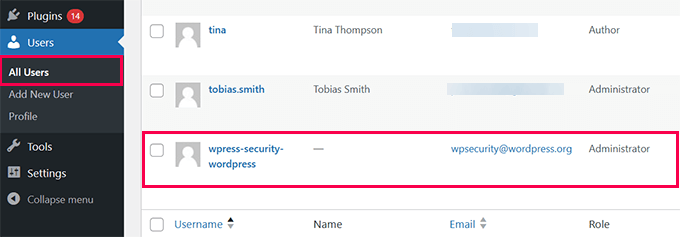

Conectați-vă la tabloul de bord WordPress și căutați utilizatori administratori necunoscuți, pluginuri instalate recent sau modificări ale setărilor.

📨 Raportați emailul furnizorului dvs. de găzduire

Majoritatea companiilor de găzduire web au echipe de securitate dedicate care se ocupă de escrocheriile de phishing. Contactați echipa de suport a gazdei dvs. și furnizați detalii despre e-mailul suspect.

🚩 Marcați-l ca Spam

Marcarea emailului ca spam în inbox ajută furnizorii de email să filtreze mesajele similare în viitor. Filtrele de spam de la companii mari de email precum Gmail și Outlook sunt incredibil de inteligente și primesc date de la mai multe alte companii de filtrare a spamului.

Când marchezi un email ca spam, le înveți algoritmii să identifice emailuri similare în viitor și să le blocheze.

🔍 Rulează o scanare de securitate

Utilizați un plugin de securitate WordPress precum Wordfence sau Sucuri pentru a scana după malware, doar pentru a fi în siguranță. Pentru informații despre cum să faceți acest lucru, consultați ghidul nostru despre cum să scanați site-ul dvs. WordPress pentru cod potențial malițios.

Un proprietar de site web cu care am lucrat a ignorat un e-mail fals de securitate, dar ulterior a descoperit că pagina sa de autentificare WordPress fusese atacată.

Din fericire, aveau Cloudflare configurat pe site-ul lor web. Chiar și planul gratuit include limitarea ratei de bază și protecție împotriva roboților, ceea ce a ajutat la blocarea încercărilor malițioase de conectare.

Ce se întâmplă dacă cazi pradă înșelătoriei?

Chiar dacă ai urmat toate sfaturile de prevenire de mai sus, greșeli se pot întâmpla în continuare. Ai dat clic pe un link dintr-un email fals? Ai instalat un plugin suspect? Nu-ți face griji – nu ești singur.

Am văzut proprietari de site-uri intrând în panică după ce și-au dat seama că au fost păcăliți, dar acționând rapid se poate minimiza dauna. Iată ce trebuie să faci imediat:

1. Schimbați-vă Parolele: Dacă ați introdus detaliile de conectare la WordPress, schimbați-vă parola imediat.

Ar trebui, de asemenea, să actualizezi următoarele parole pentru a preveni accesul neautorizat:

- Cont de hosting

- Cont FTP

- Parola bazei de date

2. Revocați utilizatorii administratori necunoscuți: Conectați-vă la tabloul de bord WordPress și verificați Utilizatori » Toți utilizatorii. Dacă vedeți un cont de administrator necunoscut, ștergeți-l.

3. Scanează-ți site-ul pentru malware: Folosește un plugin de scanare de securitate precum Wordfence sau Sucuri pentru a verifica fișierele malițioase, backdoor-urile sau modificările neautorizate.

4. Restaurați o Copie de Siguranță: În mod ideal, ar trebui să aveți propriile copii de siguranță de la un plugin de backup WordPress precum Duplicator. Recomandăm Duplicator deoarece este sigur, fiabil și face foarte ușoară restaurarea site-ului dvs. web atunci când se întâmplă ceva rău.

Pentru a afla mai multe, consultați recenzia noastră completă despre Duplicator.

Dacă nu aveți o copie de rezervă, încercați să contactați furnizorul dvs. de găzduire. Majoritatea companiilor bune de găzduire WordPress păstrează copii de rezervă și vă pot ajuta să restaurați site-ul dvs. web dintr-o copie de rezervă curată.

5. Verificați Managerul de Fișiere al Site-ului dvs. Web

Accesați panoul de control al găzduirii sau FTP și căutați fișiere modificate recent. Dacă găsiți scripturi PHP necunoscute, acestea ar putea face parte dintr-un backdoor.

Hackerii folosesc adesea nume înșelătoare precum wp-system.php, admin-logs.php sau config-checker.php pentru a se integra cu fișierele de bază WordPress. Unii pot folosi șiruri aleatorii precum abc123.php sau pot crea directoare ascunse în /wp-content/uploads/.

6. Actualizați WordPress și toate pluginurile

Dacă un atacator a exploatat o vulnerabilitate, actualizarea site-ului dvs. asigură că acesta nu poate folosi aceeași metodă din nou. Teme, pluginuri sau fișiere de bază WordPress neactualizate pot conține vulnerabilități de securitate pe care hackerii le exploatează.

Accesați Panou de control » Actualizări și instalați cele mai recente versiuni. Consultați ghidul nostru despre cum să actualizați în siguranță WordPress pentru mai multe detalii.

Am ajutat odată un proprietar de mică afacere al cărui site fusese compromis după ce a instalat un patch de securitate fals. Hackerul a injectat scripturi malițioase care au redirecționat vizitatorii către un site de phishing.

Din fericire, aveau o copie de rezervă recentă. Restaurarea acesteia, împreună cu resetarea parolelor, le-a salvat site-ul web.

Dacă site-ul dvs. a fost spart, puteți urma ghidul nostru pas cu pas pentru a vă curăța site-ul WordPress: Cum să Reparați un Site WordPress Spart (Ghid pentru Începători).

Cum să-ți protejezi site-ul de viitoarele înșelătorii

Prevenirea e-mailurilor false de securitate este la fel de importantă ca și detectarea lor. În timp ce escrocii vor încerca mereu noi trucuri, luarea câtorva măsuri de precauție vă poate menține site-ul în siguranță.

- Activați autentificarea în doi factori (2FA): Adăugarea 2FA la autentificarea dvs. WordPress previne accesul neautorizat, chiar dacă parola dvs. este furată.

- Folosește pluginuri de firewall și securitate WordPress: Folosește un firewall WordPress precum Cloudflare și apoi întărește-l cu un plugin de securitate precum Wordfence sau Sucuri.

- Actualizați WordPress, pluginurile și temele: Păstrarea tuturor actualizate împiedică hackerii să exploateze vulnerabilitățile cunoscute.

- Verificați e-mailurile înainte de a acționa: Verificați întotdeauna WordPress.org și site-ul web al furnizorului dvs. de găzduire înainte de a acționa în baza e-mailurilor de securitate.

- Educați-vă echipa: Dacă mai mulți membri ai echipei lucrează la site-ul dvs., instruiți-i să recunoască e-mailurile de phishing și să raporteze orice suspect.

Urmând acești pași, vei face mult mai greu pentru escroci să te păcălească și vei menține site-ul tău WordPress securizat.

Întrebări frecvente despre e-mailurile de securitate WordPress

Iată câteva întrebări comune pe care le primim despre e-mailurile de securitate WordPress și escrocheriile de phishing.

Trimite WordPress e-mailuri de securitate?

Da, WordPress trimite e-mailuri de securitate legitime. Acestea includ notificări de actualizare automată, confirmări de resetare a parolei și alerte despre vulnerabilități critice. Cu toate acestea, aceste e-mailuri provin întotdeauna de la @wordpress.org și nu vă cer niciodată să descărcați patch-uri sau să faceți clic pe linkuri suspecte.

Ce adresă de e-mail folosește WordPress?

E-mailurile oficiale WordPress provin de la domeniul @wordpress.org. Este posibil să vedeți ocazional e-mailuri de la @wordpress.net, dar acest lucru este mai puțin frecvent. Orice alt domeniu care pretinde că este WordPress este fals.

Cum raportez un e-mail de securitate WordPress fals?

Puteți raporta e-mailurile de phishing marcându-le ca spam în clientul dvs. de e-mail. Acest lucru ajută furnizorii de e-mail să blocheze mesaje similare. Puteți, de asemenea, să raportați escrocheria echipei de securitate a furnizorului dvs. de găzduire, care are adesea un proces dedicat pentru investigarea tentativelor de phishing care vizează clienții lor.

Un e-mail fals poate instala automat malware?

Simplul fapt de a deschide un e-mail, de obicei, nu poate instala malware pe computerul sau site-ul dvs. web. Cu toate acestea, clicarea pe linkuri sau descărcarea atașamentelor poate provoca daune. De aceea, nu ar trebui niciodată să faceți clic pe linkuri sau să descărcați fișiere din e-mailuri suspecte.

Fiți cu un pas înainte și păstrați-vă site-ul web în siguranță

E-mailurile false de securitate WordPress pot suna înfricoșătoare, dar acum știți cum să le detectați înainte ca acestea să provoace daune. Amintiți-vă, escrocii se bazează pe frică și urgență, dar îi puteți depăși rămânând calm 😎.

Data viitoare când vedeți un e-mail suspect, respirați adânc, încetiniți și verificați detaliile. Sunteți în control.

Prin verificarea e-mailurilor, menținerea actualizată a site-ului dvs. WordPress și utilizarea instrumentelor de securitate potrivite, puteți face din site-ul dvs. o țintă mult mai greu de atins pentru escroci.

Doriți să duceți securitatea site-ului dvs. web la următorul nivel? Am compilat un ghid complet de securitate WordPress cu sfaturi pas cu pas. De asemenea, ați putea dori să vedeți selecția noastră de experți a celor mai bune scanere de securitate WordPress pentru detectarea malware-ului și a hacking-urilor.

Dacă v-a plăcut acest articol, atunci vă rugăm să vă abonați la Canalul nostru de YouTube pentru tutoriale video despre WordPress. Ne puteți găsi, de asemenea, pe Twitter și Facebook.

Ai o întrebare sau o sugestie? Te rugăm să lași un comentariu pentru a începe discuția.